recebi um email da aws q quase me matou do coracao...

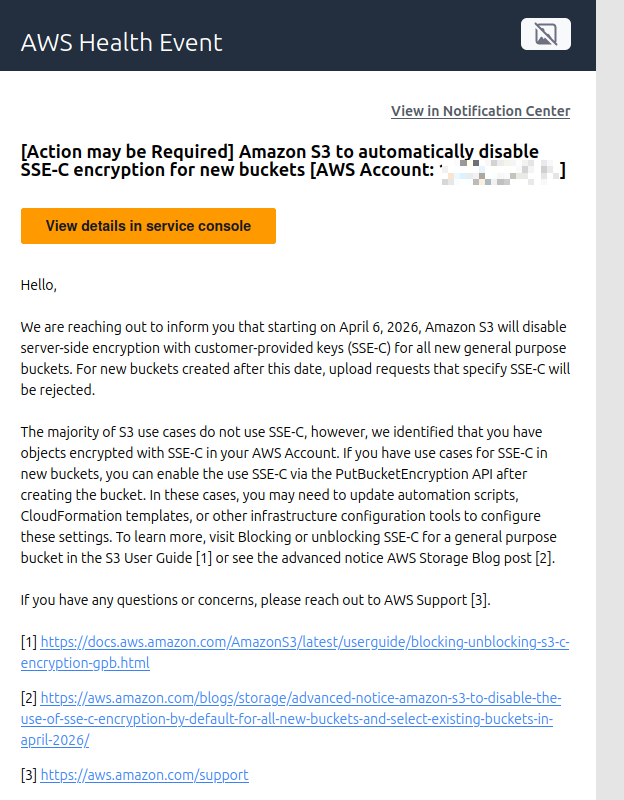

basicamente o aviso dizia: [Action may be Required] Amazon S3 to automatically disable SSE-C encryption for new buckets.

minha primeira reacao foi: "pronto, querem roubar minhas chaves e forcar o uso do KMS pra eles terem acesso a tudo".

eu sempre usei SSE-C (Server-Side Encryption with Customer-Provided Keys) pq eu me preocupo com seguranca. eu pensava: "eu guardo a chave, eu mando o arquivo, a aws so armazena".

mas dps de analisar a fundo, percebi q eu tava vivendo uma ilusao de seguranca. (¬_¬)

O Teatro de Segurança

a real eh q o SSE-C eh meio "teatro" pra quem nao confia na nuvem.

pensa cmg: pra aws criptografar seu arquivo usando sua chave... vc tem q enviar a chave pra eles no momento do upload (via HTTPS).

ou seja, a chave entra no servidor deles, vai pra memoria RAM, eles usam pra embaralhar os dados e dps "prometem" que deletam a chave da memoria.

se vc nao confia na amazon, vc nao devia confiar neles nem por esse milissegundo q a chave ta na mao deles.

Lixo Digital

alem disso, tem o risco operacional: se vc perder a chave, ja era. a aws nao tem backup. o arquivo vira lixo digital. 🗑️

eles devem receber mto ticket de suporte de gente chorando pq perdeu a chave, entao resolveram desativar isso por padrao a partir de abril de 2026 (ainda da pra usar, mas vai ter q ativar via API, o q eh chato).

A Solução Real: Client-Side Encryption

se vc eh paranoico q nem eu, a solucao nao eh dar a chave pra aws brincar. eh nunca deixar a chave sair do seu pc. chama-se Client-Side Encryption.

- Vc criptografa o arquivo no seu pc (usando GPG, OpenSSL, ou o SDK da linguagem).

- O arquivo vira uma "sopa de letrinhas" ilegivel.

- Vc sobe essa sopa pro S3.

pra AWS, aquilo eh so um amontoado de bytes aleatorios. eles nunca viram a chave, nunca viram o conteudo.

Como fazer isso sem dor de cabeça? (Rclone Crypt)

lembra do meu post sobre o Rclone + Backblaze? entao, o rclone tem uma feature nativa chamada Crypt.

em vez de mandar o arquivo cru, vc configura um "remote" criptografado que aponta pro S3. eh super seguro!

ps: pra uso corporativo, o KMS (Key Management Service) eh melhor, pq a chave fica num HSM (hardware blindado) q nem os funcionarios da AWS conseguem extrair. entao ta tudo bem!